SOC 2 Type 1 срещу Type 2: Пълното ръководство за стартъпи, CTO и лидери по съответствие

Alexander Sverdlov

Анализатор по сигурността

Защо това сравнение е важно

Every startup eventually hits a wall: a major client says, “We need your SOC 2 report.”

Но кой? Type 1 или Type 2?

Грешният избор може да:

-

Ви коства $30K+ в загубено време

-

Забави корпоративни сделки с 3–6 месеца

-

Ви принуди да правите втори одит преди края на годината

Това ръководство ви дава пълния анализ.

We’ll cover:

-

🧠 Техническите разлики между Type 1 и II

-

⏳ Колко време наистина отнема всеки одит

-

💼 Кой от двата наистина интересува вашия клиент

-

💰 Разбивка на разходите (включително скритите)

-

🔁 Как да преминете от Type 1 → Type 2 по интелигентен начин

-

⚙️ Инструменти, които автоматизират рутинната работа

-

📅 Пълен календар за одит с реални резултати

-

🧠 Психология на купувача и прозрения за закупуване

-

✅ Избор на GRC платформа и одитор

Какво е SOC 2 всъщност?

SOC 2 (System and Organization Controls 2) е рамка за одит, управлявана от AICPA. Тя съществува, за да помогне на вашите клиенти да разберат едно нещо:

“Can we trust you with our data?”

Одитите SOC 2 оценяват как вашата компания отговаря на петте критерия за доверителни услуги:

| Критерий за доверителни услуги | Description |

|---|---|

| 🔐 Security | Единствената задължителна категория. Защитни стени, контрол на достъпа, корекции и архивиране. |

| ☁️ Availability | Могат ли системите ви да осигурят непрекъснатост? Има ли мониторинг? |

| ✅ Processing Integrity | Вашите системи правят ли това, което обещавате, точно и надеждно? |

| 🙈 Confidentiality | Можете ли да предпазите чувствителните данни от неподходящи хора? |

| 🔏 Privacy | Спазвате ли ангажиментите за събиране и обработка на данни? |

Повечето стартъпи започват само със Security. Останалите се добавят по-късно, в зависимост от индустрията и изискванията на клиентите.

📎 You don’t “get certified” in SOC 2 - you get an attestation report from a licensed CPA firm.

In the next section (Part 2), we’ll break down what a SOC 2 Type 1 really is - when to choose it, what it proves, and why it may be a great (or poor) strategic fit.

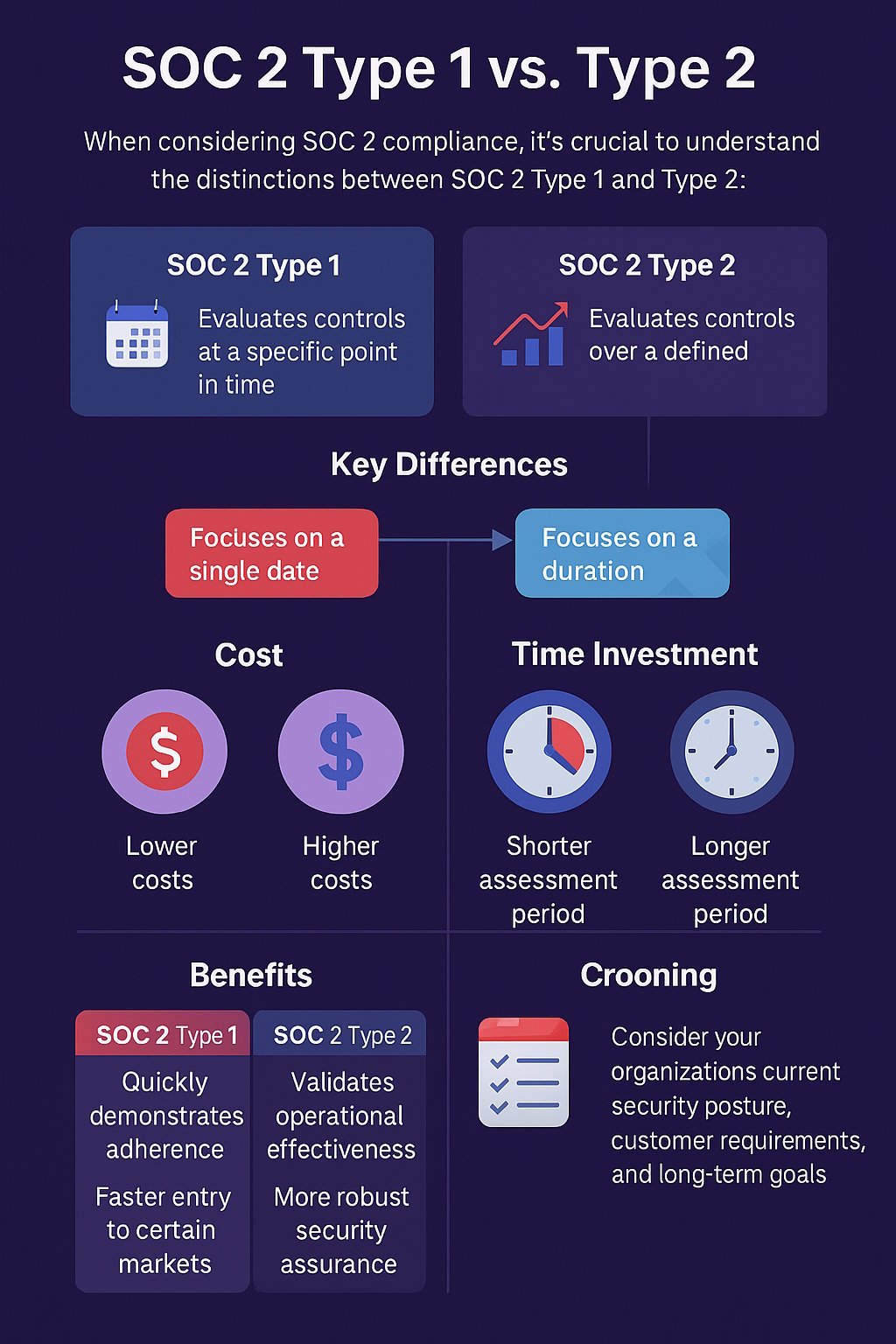

SOC 2 Type 1 is your first step into the world of trust. But it’s not a badge of long-term reliability. It’s a snapshot - a declaration that on a specific day, your company had the right policies and controls in place.

✅ Какво доказва

SOC 2 Type 1 отговаря на този въпрос:

“Have you designed and documented the necessary controls to protect customer data?”

Обикновено обхваща:

-

📄 Писмени политики за сигурност (приемливо използване, реакция при инциденти, контрол на достъпа)

-

🔐 Технически реализации (MFA, криптиране, одитно логване)

-

🧑💼 HR процедури (проверки на миналото, обучение за осведоменост по сигурността)

-

🖥️ Документация за инфраструктурата (архитектурни диаграми, облачна настройка)

🔍 Примерни инструменти, които одиторите ще търсят

| Област на контрол | Доказателства, които може да предоставите |

| MFA | Екранна снимка на прилагането чрез Okta или Google Workspace |

| Security Training | CSV експорт от KnowBe4 или Drata LMS |

| Потвърждение на политики | Подписани PDF-и или DocuSign записи |

| Инвентар на активите | Експорт от Jamf, Kandji или Intune |

The audit is point-in-time. If your audit date is March 1, that’s the only day the auditor cares about. If your system fails on March 2? Not in scope.

🚫 What It Doesn’t Prove

Type 1 не показва:

-

Че екипът ви следва политиките последователно

-

Че контролите ви работят под натиск (напр. инциденти)

-

Че изпълнявате периодични задачи като прегледи на достъпа или корекции

-

Че сте готови за одит месец след месец

🧠 Type 1 = преглед на дизайна, не оперативно доказателство.

✅ Кога SOC 2 Type 1 има смисъл

| Сценарий | Защо Type 1 работи |

| Етап Seed/Series A | Нужен е бърз сигнал за доверие за ранно привличане |

| < $100k ARR deals | Smaller buyers may accept it |

| Продуктът се развива бързо | Контролите може да се променят преди следващия одит |

| Дю дилиджънс от инвеститори | Полезно за изграждане на доверие |

❌ Кога Type 1 не е достатъчен

| Scenario | Why It Won’t Cut It |

| > $250k contracts | Procurement will want repeatable proof |

| Работа с банки или болници | Регулираните клиенти изискват оперативна гаранция |

| RFPs ask for “security operations evidence” | You’ll need logs, not just policies |

| Изправени пред конкуренция | Други може вече да имат Type 2 |

🔁 Type 1 често е временен мост към Type 2.

SOC 2 Type 2 е златният стандарт за оперативна зрялост на сигурността.

Unlike Type 1, which shows your controls exist, Type 2 proves you actually use them. It’s the difference between showing gym membership paperwork... and showing you’ve worked out every week for six months.

📌 Какво доказва SOC 2 Type 2

Type 2 демонстрира, че вашите контроли са:

-

✅ Внедрени

-

✅ Поддържани

-

✅ Прегледани

-

✅ Работещи

В рамките на одитен прозорец - обикновено 3, 6 или 12 месеца.

🧾 Какво искат да видят одиторите

| Контрол | Необходими доказателства |

| MFA прилагане | Логове за автентикация от Okta, Google Workspace |

| Прегледи на достъпа | Тримесечни логове за преглед, Jira тикети, одобрения |

| Управление на корекции | Месечни сканирания за уязвимости, логове за контрол на промените |

| Реакция при инциденти | IR план, логове от учения, документация за анализ след инцидент |

| Тестване на архиви | Екранни снимки от тестово възстановяване + логове за RTO |

💡 Одиторите очакват времеви маркери и повторяемост - не просто една екранна снимка.

🧠 Защо купувачите се доверяват на Type 2

Купувачите, особено във финансите, здравеопазването и правните технологии, са обучени да търсят:

-

Доказателство за изпълнение на контроли

-

Доказателство за оперативна сигурност

-

Пропуски, затворени проактивно

Когато споделите Type 2 под NDA, той:

-

✅ Ускорява прегледите на сигурността на доставчиците

-

✅ Намалява обема на въпросниците по InfoSec

-

✅ Дава увереност на отделите за закупуване и правния

-

✅ Помага на екипа ви по продажби да избегне затруднения

💬 Цитат от купувач

“We treat Type 1 as a nice try. But if you want to close with us, bring a Type 2 or don’t bother.” - Procurement Lead, US Healthcare SaaS

📊 Кога Type 2 е конкурентно предимство

| Сценарий | Реакция на купувача без Type 2 | С Type 2 |

| $500k+ договор | Забавяния, последващи действия, рискови флагове | Бързо влизане в кратък списък |

| Въпросник за сигурност | Десетки въпроси за контрол | 70% пропуснати с приложен доклад |

| RFP-та от банки | Меко дисквалифициране | Актив за точкуване |

| VC дю дилиджънс (Series B+) | Допълнителни въпроси | Рисков фактор изчистен |

🛡️ Докладът Type 2 става мултипликатор на приходите, когато преминете $1M ARR или стигнете до корпоративни продажби.

SOC 2 audits aren’t cheap. But it’s not just the price tag that hurts - it’s the hidden time, tools, and distractions that hit your engineering, legal, and leadership teams.

Let’s break down what Type 1 and Type 2 actually cost.

💵 Разбивка на разходите за SOC 2

| Категория | Оценка за Type 1 | Оценка за Type 2 |

| GRC платформа (Vanta, Drata и др.) | $7,000 – $25,000 | $7,000 – $25,000 |

| Такса за одитор | $10,000 – $25,000 | $25,000 – $60,000 |

| Вътрешни часове (време на екипа) | 80–150 hrs | 200–400 hrs |

| Външен консултант | По избор, $5,000–$15,000 | По избор, $10,000–$25,000 |

| Загубено време за продажби | До $50,000 в забавени сделки | До $150,000 в удължени цикли |

🧠 Много основатели пренебрегват алтернативната цена на фокуса на екипа и времето, прекарано в ръчно събиране на доказателства.

⏱️ Времева линия на одита: Какво да очаквате

Времева линия за Type 1

-

📅 1–2 седмици: Оценка на готовността

-

⚙️ 3–4 седмици: Внедряване на контроли

-

📝 1–2 седмици: Документация

-

🔍 2 седмици: Теренна работа и събиране на доказателства

-

✅ 1–2 седмици: Доставка на финален доклад

🕓 Общо: ~8–10 седмици (по-бързо при добра подготовка)

Времева линия за Type 2

-

📅 1–2 седмици: Готовност + настройка на GRC платформа

-

🔁 3–12 месеца: Период на наблюдение

-

🧾 2–4 седмици: Подаване на доказателства

-

👨⚖️ 2–4 седмици: Преглед от одитора

🕐 Общо: 6–14 месеца (в зависимост от прозореца за мониторинг)

⚠️ Скрити капани, които забавят SOC 2

| Риск | Описание | Въздействие |

| ❌ Incomplete policy acknowledgments | Employees haven’t signed your policies | Audit failure or delay |

| ❌ No access review logs | You didn’t review or document access rights | Fails critical control |

| ❌ No backup test logs | Backups exist but aren’t tested | Raises red flags for availability |

| ❌ Прибързан избор на доставчик | Евтините одитори могат да забавят докладването или да ви провалят | Загубени месеци и $$ |

| ❌ Остаряла инфраструктура | AWS S3 кофите са публични, няма MFA на root | Преработка + одитна ремедиация |

📋 Реални скрити задачи

Even with a GRC tool, you’ll need to:

-

🧩 Проследявате тикети за напускане в Jira или еквивалент

-

🧠 Планирате обучение за осведоменост по сигурността и докажете завършване

-

🔐 Прилагате MFA за всички акаунти, не само за производствените

-

📁 Съхранявате доказателства по чист, одитируем начин

-

📢 Обучите екипа си да отговаря правилно на въпроси от одитора

If you’ve passed SOC 2 Type 1, congratulations. But don’t celebrate too long - most of your buyers will still ask for Type 2.

Here’s how to move forward without wasting time or repeating work.

🛣️ Вашият 6-стъпков план за преход

1. 📋 Прегледайте констатациите от Type 1

Одиторът ви вероятно е дал наблюдения или незначителни пропуски. Поправете ги - Type 2 ще провери същите контроли в действие.

2. 📅 Изберете периода на наблюдение разумно

| Период | Плюсове | Минуси |

| 3 месеца | Бързо доказателство, добро при спешност | По-малко стабилно, може да не задоволи големи купувачи |

| 6 месеца | Стандарт, подходящ за стартъпи | Умерен обем доказателства |

| 12 месеца | Най-силно доверие от купувача | Най-дълго чакане за доклад |

🧠 Много SaaS стартъпи започват с 6 месеца за скорост + достоверност.

3. 🔁 Автоматизирайте събирането на доказателства

You’ll need:

-

Текущи записи от прегледи на достъпа

-

Периодични логове от обучения

-

Системни логове от защитни стени, SSO, архиви

-

Тикети за управление на промените

Platforms like Drata, Vanta, and Secureframe help - but they won’t do the thinking for you.

4. 📊 Провеждайте вътрешни проверки всеки месец

Уверете се, че:

-

✅ Всички завършват задачите при наемане

-

✅ Корекциите са документирани

-

✅ Всички промени в достъпа са логвани

-

✅ Новите доставчици са оценени за риск

Tip: Create a “SOC 2 Calendar” with monthly, quarterly, and annual tasks for your DevOps, HR, and Security teams.

5. 👨⚖️ Насрочете теренната работа предварително

Теренна работа = официалният одитен прозорец.

-

Определете дати 30+ дни предварително

-

Подгответе екипа си да отговаря на въпроси

-

Предварително заредете документи и логове за одитора

6. 📄 Подгответе се за доставка на доклада

Вашият доклад Type 2 ще включва:

-

Управленско твърдение

-

Мнение на одитора

-

Списък с контроли с резултати от тестове (преминал/непреминал)

-

Описание на системи и инфраструктура

✅ Доставете го под NDA и го включете в пакетите за преглед на сигурността на доставчиците.

f you’ve passed SOC 2 Type 1, congratulations. But don’t celebrate too long - most of your buyers will still ask for Type 2.

Here’s how to move forward without wasting time or repeating work.

🛣️ Вашият 6-стъпков план за преход

1. 📋 Прегледайте констатациите от Type 1

Одиторът ви вероятно е дал наблюдения или незначителни пропуски. Поправете ги - Type 2 ще провери същите контроли в действие.

2. 📅 Изберете периода на наблюдение разумно

| Период | Плюсове | Минуси |

| 3 месеца | Бързо доказателство, добро при спешност | По-малко стабилно, може да не задоволи големи купувачи |

| 6 месеца | Стандарт, подходящ за стартъпи | Умерен обем доказателства |

| 12 месеца | Най-силно доверие от купувача | Най-дълго чакане за доклад |

🧠 Много SaaS стартъпи започват с 6 месеца за скорост + достоверност.

3. 🔁 Автоматизирайте събирането на доказателства

You’ll need:

-

Текущи записи от прегледи на достъпа

-

Периодични логове от обучения

-

Системни логове от защитни стени, SSO, архиви

-

Тикети за управление на промените

Platforms like Drata, Vanta, and Secureframe help - but they won’t do the thinking for you.

4. 📊 Провеждайте вътрешни проверки всеки месец

Уверете се, че:

-

✅ Всички завършват задачите при наемане

-

✅ Корекциите са документирани

-

✅ Всички промени в достъпа са логвани

-

✅ Новите доставчици са оценени за риск

Tip: Create a “SOC 2 Calendar” with monthly, quarterly, and annual tasks for your DevOps, HR, and Security teams.

5. 👨⚖️ Насрочете теренната работа предварително

Теренна работа = официалният одитен прозорец.

-

Определете дати 30+ дни предварително

-

Подгответе екипа си да отговаря на въпроси

-

Предварително заредете документи и логове за одитора

6. 📄 Подгответе се за доставка на доклада

Вашият доклад Type 2 ще включва:

-

Управленско твърдение

-

Мнение на одитора

-

Списък с контроли с резултати от тестове (преминал/непреминал)

-

Описание на системи и инфраструктура

✅ Доставете го под NDA и го включете в пакетите за преглед на сигурността на доставчиците.

You can’t brute-force a SOC 2 Type 2 audit - not without wasting time and burning out your team. The best security teams automate wisely and use the right tech stack to collect, track, and prove compliance.

🧰 Задължителни инструменти за съответствие със SOC 2

| Категория инструменти | Примери | Защо е важно |

| 🧩 GRC платформи | Vanta, Drata, Secureframe | Автоматизиране на събирането на доказателства, задаване на контроли, проследяване на политики |

| 🧑💼 HRIS | Rippling, BambooHR | Автоматизиране на наемане/напускане, свързване на потребители с политики |

| 🔐 Идентичност и достъп | Okta, Google Workspace, Azure AD | MFA, SSO, одитни логове, управление на потребители |

| 🔍 Мониторинг и логване | Panther, Datadog, AWS CloudTrail | Събиране на логове, показване на сигнали, откриване на промени |

| 📁 Управление на документи | Notion, Confluence, Dropbox | Версиониране на политики, потвърждения |

⚡ Вашият GRC инструмент е центърът - но все още имате нужда от силни интеграции и отговорност на екипа.

🧩 Примери за доказателства за контроли

| Control Area | Evidence You’ll Need |

| Управление на достъпа | Месечни/тримесечни доклади за преглед на достъпа, подписани от мениджър |

| Управление на доставчици | Въпросници за риск, DPA-та, SOC доклади, дати на договори |

| Архивиране и възстановяване | Логове от архивни задачи, екранни снимки от учения за възстановяване, измерване на RTO |

| Реакция при инциденти | Календар за настолни симулации, доклади, Jira тикети |

| Управление на промените | GitHub PR-и, JIRA тикети за промени, работни процеси за одобрение |

🧠 Начален пакет шаблони за политики

Don’t write your policies from scratch. Use vetted templates:

-

📃 Политика за приемливо използване

-

🔐 Политика за контрол на достъпа

-

💾 Политика за архивиране и възстановяване

-

🧑🏫 Осведоменост и обучение по сигурност

-

🚨 Политика за реакция при инциденти

-

🧮 Политика за оценка на риска

👉 Можете да ги получите от:

💡 Професионални съвети за намаляване на одитната болка

-

⏰ Използвайте автоматизация на календара за периодични задачи (напр. напомняния в Google Calendar)

-

🧪 Симулирайте одити на тримесечие, за да не се натрупват проблеми

-

🧠 Train your team to answer auditors confidently (avoid “I’m not sure”)

-

📥 Централизирайте логове и архиви, за да не рови никой в Slack по време на одит

Once you’ve achieved SOC 2 compliance - especially Type 2 - don’t hide it. But also: don’t overpromise or misrepresent it.

🧠 Understand What You Can and Can’t Say

| You Can Say | You Can’t Say |

| ✅ "We’ve completed a SOC 2 Type 2 audit." | ❌ "We are certified SOC 2" (SOC 2 is not a certification) |

| ✅ "Report available under NDA" | ❌ "We passed all controls" (auditors don’t use that phrasing) |

| ✅ „Одитирани от лицензирана CPA фирма" | ❌ „Имунизирани сме срещу пробиви в сигурността" |

📌 Използвайте думата „атестация" - не „сертификация."

🧾 Къде да го комуникирате

🔒 1. Страница за сигурност на вашия уебсайт

Включете:

-

Кратък параграф за вашия SOC 2 път

-

Кой тип сте постигнали (I или II)

-

A CTA like: “Request our report under NDA”

🧑💼 2. Документи за подпомагане на продажбите

Дайте на екипа си:

-

Едностранично обяснение какво е SOC 2

-

Често срещани възражения на купувачи и отговори

-

NDA процес за достъп до доклада ви

💌 3. Набиране на средства и актуализации за инвеститори

Покажете:

-

Времева линия на усилията ви за съответствие

-

Как SOC 2 е повлиял на вашия пайплайн или доверието на клиентите

-

Бъдещи планове (напр. ISO 27001, HIPAA)

📣 4. Обяви в LinkedIn или блог

Примерна публикация:

We’ve completed our SOC 2 Type 2 audit! This strengthens our commitment to security and trust. Thanks to our team, partners, and customers who made this possible.

📊 5. Отговори на RFP и портали за доставчици

Език за използване:

We’ve undergone a SOC 2 Type 2 audit conducted by [Auditor Firm], covering a [6/12]-month period, available under NDA. Controls include access reviews, incident response testing, vendor management, and encryption protocols.

🚩 Какво да не правите

-

❌ Don’t link to the full report publicly

-

❌ Don’t reuse it for unrelated customers (some clients will want a custom assessment)

-

❌ Don’t assume SOC 2 solves all buyer concerns - it’s a trust accelerator, not a substitute for solid architecture

Want help preparing your security site, SOC 2 Q&A playbook, or investor materials? Let’s make trust your fastest growth lever.

Вижте също: Cybersecurity Companies in Riyadh: The 2025 Expert Guide to Choosing the Right Partner

Александър Свердлов

Основател на Atlant Security. Автор на 2 книги за информационна сигурност, лектор по киберсигурност на най-големите конференции по киберсигурност в Азия и панелист на конференция на ООН. Бивш член на екипа за консултации по сигурността на Microsoft, външен консултант по киберсигурност в Емиратската корпорация за ядрена енергия.