DORA контролен списък за ускоряване на съответствието ви

Alexander Sverdlov

Анализатор по сигурността

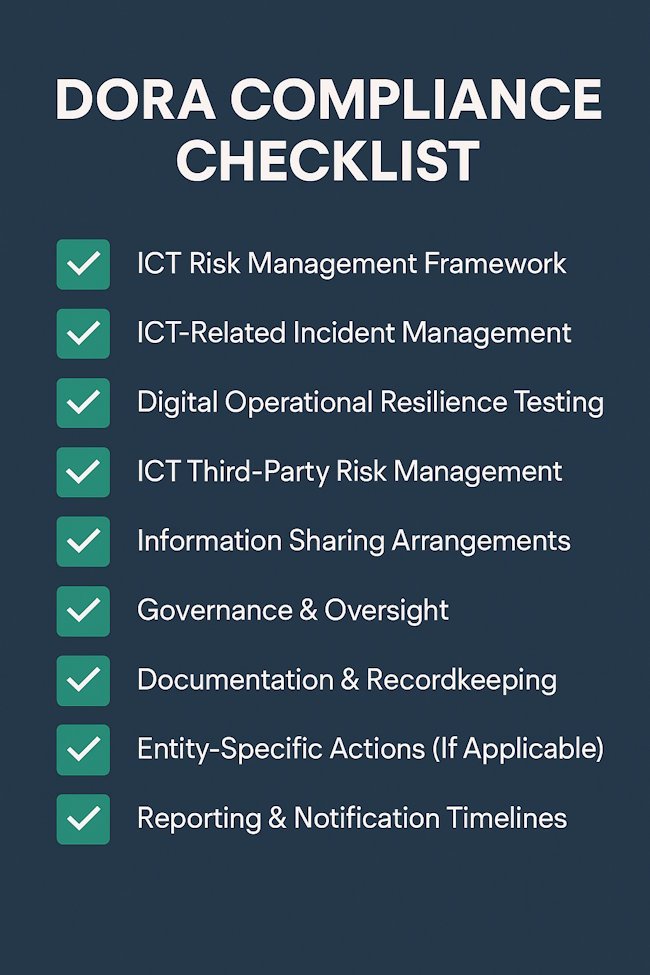

✅ КОНТРОЛЕН СПИСЪК ЗА СЪОТВЕТСТВИЕ С DORA

1. РАМКА ЗА УПРАВЛЕНИЕ НА ИКТ РИСКОВЕ

-

Определете роли и отговорности за ИКТ рискове (борд, мениджмънт, ИКТ и др.)

-

Интегрирайте ИКТ рисковете в общото управление на корпоративния риск

-

Поддържайте актуален регистър на ИКТ рисковете

-

Класифицирайте ИКТ системите по критичност и бизнес въздействие

-

Документирайте всички ИКТ активи, зависимости и взаимовръзки

-

Установете базови нива на сигурност за системи и мрежи

-

Поддържайте сигурни практики за разработка на софтуер

-

Документирайте процедури за управление на промените за всички ИКТ компоненти

-

Въведете управление на актуализации с определени срокове

-

Непрекъснато наблюдавайте ИКТ заплахи и уязвимости

2. УПРАВЛЕНИЕ НА ИКТ ИНЦИДЕНТИ

-

Определете и класифицирайте ИКТ инциденти (големи, значителни, малки)

-

Създайте план за реагиране при ИКТ инциденти

-

Въведете възможности за наблюдение и откриване 24/7

-

Записвайте всички ИКТ инциденти в централизиран дневник

-

Извършвайте анализ на основните причини за големи инциденти

-

Уведомете регулаторите (напр. национален компетентен орган) в рамките на 4 часа от класифицирането на голям инцидент

-

Комуникирайте инцидентите на засегнатите клиенти или партньори, когато е уместно

-

Анализирайте тенденции и метрики за подобряване на устойчивостта

3. ТЕСТВАНЕ НА ДИГИТАЛНАТА ОПЕРАТИВНА УСТОЙЧИВОСТ

-

Разработете рисково-базирана програма за тестване (минимум годишно)

-

Провеждайте оценки на уязвимости и тестове за проникване

-

Тествайте редовно процесите за възстановяване от резервни копия

-

Тествайте плановете за реагиране при инциденти (настолни и реални упражнения)

-

Извършвайте тестване на базата на сценарии за критични услуги

-

Провеждайте Threat-Led Penetration Testing (TLPT) поне на всеки 3 години за критични ИКТ

-

Документирайте резултатите от тестовете и коригиращите действия

-

Докладвайте съществени пропуски и планове за смекчаване на висшия мениджмънт

4. УПРАВЛЕНИЕ НА РИСКОВЕТЕ ОТ ИКТ ТРЕТИ СТРАНИ

-

Поддържайте регистър на всички доставчици на ИКТ услуги - трети страни

-

Категоризирайте доставчиците по критичност

-

Оценете и документирайте рисковете от трети страни преди включване

-

Уверете се, че всички договори включват:

-

Нива на обслужване и цели за ефективност

-

Права на достъп за одити и проверки

-

Сигурност на данните и място на обработка

-

Клаузи за излизане и прекратяване

-

-

Наблюдавайте непрекъснато ефективността и съответствието на трети страни

-

Създайте процес за уведомяване при инциденти с трети страни

-

Осигурете право на прекратяване в случай на системен риск или регулаторно нарушение

-

Извършвайте проверка на дължимата грижа за рисковете от четвърти страни

5. СПОРАЗУМЕНИЯ ЗА СПОДЕЛЯНЕ НА ИНФОРМАЦИЯ

-

Участвайте в доверени групи за споделяне на информация (ISACs, групи за сътрудничество NIS и др.)

-

Определете вътрешни правила за споделяне на разузнавателна информация за заплахи вътрешно и външно

-

Използвайте споделената разузнавателна информация за актуализиране на модели за риск и възможности за откриване

-

Уверете се, че споделянето на информация е в съответствие с GDPR и конкурентното право

6. УПРАВЛЕНИЕ И НАДЗОР

-

Възложете крайната отговорност за ИКТ рисковете на борда на директорите

-

Преглеждайте метрики за ИКТ рискове и устойчивост на редовни заседания на борда

-

Уверете се, че висшият мениджмънт наблюдава съответствието с DORA

-

Провеждайте вътрешни одити на ИКТ рискове, инциденти и устойчивост

-

Обучавайте персонала относно задълженията по DORA и оперативната устойчивост

-

Включете съответствието с DORA в годишните доклади за вътрешен контрол

7. ДОКУМЕНТАЦИЯ И ВОДЕНЕ НА ЗАПИСИ

-

Поддържайте всички съответни политики, процедури и регистри:

-

Рамка за управление на ИКТ рискове

-

Дневници за реагиране при инциденти и уведомяване

-

Доклади от тестове и коригиращи действия

-

Договори и оценки на трети страни

-

-

Съхранявайте записите сигурно и ги предоставяйте на регулаторите при поискване

-

Поддържайте документацията актуална и отразявайте промените в организационната структура или ИКТ конфигурацията

8. СПЕЦИФИЧНИ ДЕЙСТВИЯ ЗА СУБЕКТА (АКО Е ПРИЛОЖИМО)

За критични или важни доставчици на ИКТ услуги - трети страни:

-

Подгответе се за потенциално определяне от Европейските надзорни органи (ESA)

-

Осигурете готовност за пряк надзор от ESA

-

Сътрудничете при одити, докладване и проверки на място от регулатори

9. СРОКОВЕ ЗА ДОКЛАДВАНЕ И УВЕДОМЯВАНЕ

| Trigger | Краен срок | Получател |

|---|---|---|

| Голям ИКТ инцидент | В рамките на 4 часа | Национален компетентен орган |

| Първоначална оценка на въздействието | В рамките на 1 работен ден | National Competent Authority |

| Окончателен доклад | В рамките на 1 месец | National Competent Authority |

| Резултати от TLPT (ако се изисква) | При завършване | National Competent Authority |

🔄 ПРЕПОРЪЧИТЕЛНА ЧЕСТОТА НА ПРЕГЛЕД

| Area | Честота на преглед |

|---|---|

| Рамка за ИКТ рискове | Annually |

| План за реагиране при инциденти | Полугодишно |

| Регистър на рисковете от трети страни | Quarterly |

| План за тестване на устойчивостта | Annually |

| Board Reporting | Quarterly |

| Обучение на персонала | Annually |

| Актуализации на политики и документация | As needed |

Можете да изтеглите пълния Full_DORA_Compliance_Checklist

Вижте също: Вътрешни заплахи в киберсигурността: идентификация, превенция и стратегии за смекчаване

Александър Свердлов

Основател на Atlant Security. Автор на 2 книги за информационна сигурност, лектор по киберсигурност на най-големите конференции по киберсигурност в Азия и панелист на конференция на ООН. Бивш член на екипа за консултации по сигурността на Microsoft, външен консултант по киберсигурност в Емиратската корпорация за ядрена енергия.