Защита от ransomware без закупуване на продукти за сигурност

Alexander Sverdlov

Анализатор по сигурността

В този уебинар ви показваме как да защитите компанията си от ransomware атаки без да купувате НИКАКВИ продукти за сигурност.

Всичко, върху което се фокусираме, е правилното планиране на сигурността, прилагане на правилните настройки за сигурност на вашите операционни системи и софтуер (укрепване на сигурността) и внедряване на правилните практики за сигурност - управление на идентичността и достъпа, политики и процедури и т.н.

https://www.youtube.com/watch?v=gaPMMmwxULU

Сценарии от реалния живот

Ще разгледам един голям инцидент и мисля, че много доставчици на сигурност харесват този инцидент и обичат да говорят за него.

Аз го харесвам заради въздействието му и заради ясната му времева линия.

Бихме могли да говорим за съвременна превенция на съвременни инциденти в облачни системи, но мисля, че 99% от всички вас днес работите в инфраструктура, която има Active Directory като ядро.

Ще говоря основно за осигуряване на Active Directory и след това, ако имате въпроси относно предотвратяване на Ransomware атаки в облачни среди, мога да им отговоря, ако имаме време.

Сега моят любим слайд от целия уебинар: моля, разгледайте добре този слайд!

Защото този слайд е с мен от години наред и го показвам на толкова много хора навсякъде, където съм работил.

Това е много стар слайд, взет от новозеландска конференция по сигурност, мисля, че е с отворен код, затова го използвам - наличен е в техния GitHub.

По принцип... хакерите не се интересуват какво имате в мрежата си, те са като вода: намират път през най-малките пукнатини и не ги интересува дали имате бюджет, екип или наследени системи: просто не ги интересува.

Ако погледнем типичен инцидент със сигурността, какъвто всъщност е ransomware събитието, ще видите, че обикновено времевата линия изглежда така.

Хакерите имат проекти, имат ръководители на проекти, имат организирани групи и имат Kanban табла, имат месечни цели и KPI-та, точно като всички нас, и правят проучванията си, а проучванията им следват много строги правила и са много структурирани и много организирани.

Процесът на проучване на хакера не се различава много от процеса на разследване на киберпрестъпления и техният процес разглежда вашите хора и технологии.

Те може да гледат обявите за работа, които публикувате, за да видят какви технологии използвате, и проучването им е толкова стриктно, че обикновено намират уязвимостите във вашата инфраструктура

по-добре, отколкото вие можете да ги намерите.

Това се случва, защото вие сте заети с всякакви задачи, които шефът ви дава, а хакерът търси само уязвимости във вашата компания за известно време, понякога месеци или дори години, в зависимост от възвращаемостта.

Както можете да видите на този слайд, времето между първоначалния пробив и постигането на позиция в компанията ви е около две седмици.

След това им отнема между пет минути и ден, за да станат администратор във вашата компания, а ставането на администратор на една работна станция често е същото като ставането на администратор на ниво домейн.

Ще обясня по-късно защо.

Обикновено остават неоткрити месеци, понякога остават неоткрити завинаги, не години. А средното време е четири месеца.

Средното обикновено означава между нула и безкрайност, така че средно четири месеца по принцип не означава нищо: те могат да останат завинаги в мрежата ви, ако не ги откриете.

Какво се случва тогава?

Когато се подготвяме за Ransomware събитие, обикновено повечето компании се доверяват на доставчик на сигурност. Те купуват някакъв модерен EDR или модерно решение за сигурност на блокчейн и от следващо поколение, или каквото някой ги е убедил да купят, и резултатът обикновено е този:

Виждаме всички тези големи пробиви да се случват и не мислите ли, че всички тези компании на екрана са имали антивирус или EDR, или решение за мониторинг на сигурността?

Всички те са имали екипи за сигурност и всички са били хакнати.

Защо?

Защото в повечето организации, бих казал повече от 90 процента от организациите, виждате някой да купува решения за сигурност, но не виждате хора да правят архитектурата за сигурност правилно. Не виждате хора да укрепват сигурността правилно и днешният уебинар е изцяло за архитектура на сигурността. Изцяло е за укрепване на сигурността.

Ако погледнете тази ransomware атака, която се случи срещу мрежа от болници и спря работата на множество болници (избрах тази, защото е страхотен пример за ransomware атака) и моля

фокусирайте се върху това къде се случва атаката!

Ще видите, че от първоначалната позиция, когато нападателят е получил някакво изпълнение на една работна станция в една болница, им е отнело само няколко дни да получат устойчивост, което означава, че когато рестартирате работната станция, хакерът все още ще бъде там, и след това са останали за няколко седмици, преди да разгърнат ransomware атаката си.

И ако погледнете времевата линия, ще видите, че хакерът се е преместил от една болница в друга и от мрежа в мрежа, те са получили административен достъп в цялата корпоративна мрежа през няколко домейна и през няколко Active Directory домейна, и точно когато са били открити и са знаели, че са открити, защото очевидно наблюдават вашите комуникации и имейли и знаят кога започвате процеса на реакция при инциденти.

Ransomware НЕ е инцидент със сигурността!

Моля, запомнете, че ransomware не е инцидент със сигурността. Ransomware е просто моментът, в който хакерът иска да направи две неща: да печели или да скрие следите си.

Ако криптират всичките ви компютри в цялата организация, не можете да възстановите доказателства и не можете да възстановите данните си, защото криптирането е много солидно, криптирането е като математика, можете да се доверите на криптирането, точно както можете да се доверите на математиката зад него.

Преди инцидента те обикновено виждат всичките ви вътрешни комуникации, виждат дали са открити и вие сте започнали разследване на пробива, и моментът, в който разследването започне, те имат много кратък прозорец от възможности, защото преди да бъдат изгонени и това обикновено е моментът, в който правят ransomware.

Преди ransomware събитието те вземат всичките ви данни, изтеглят всичките ви данни, за да могат да ви изнудват с данните ви, ако решите да не платите. Така че ransomware събитието не е инцидентът със сигурността, ransomware събитието е симптом на болестта, не е самата болест.

Ransomware не е вирус, не е вид зловреден софтуер, ransomware е група от хора.

Мислете за ransomware като екип. Значи не се борите с технология, не се борите със зловреден софтуер, борите се с екип от хакери във вашата мрежа, които са решили да използват ransomware по една или друга причина.

Как се борите с тях?

Моля, имайте резервни копия. Но помнете, тези хора са във вашата мрежа от месеци и ако са били в мрежата ви от месеци, тогава не можете наистина да разчитате на резервните си копия, защото хакерите имат същите системни привилегии като вашите администратори на домейна в повечето случаи. И те имат същите административни права и имат знанията да деактивират резервните ви копия или да ги повредят по такъв начин, че да не можете да разчитате на тях.

Ако можете да разчитате на резервните си копия, цялата им работа за месеци е напразна, защото можете просто да възстановите и да не им платите нищо.

Така че работете усилено над резервните си копия.

Можете дори да изградите или купите диоди за данни, които ще позволят еднопосочни резервни копия, за да се избегне тяхното повреждане или изтриване.

Няма да се фокусирам върху резервните копия, защото този уебинар е за превенция и резервните копия трябва да са били част от вашия план за възстановяване при бедствия. Нещо, върху което е трябвало да работите месеци, за да го направите правилно.

Решения за хора, процеси и технологии за проблема с ransomware

Трябва да работите върху изграждането на вашите процеси и обучението на вашите потребители, но този уебинар е за технология и технологични защити, които можете да приложите днес, за да се погрижите за проблема с ransomware, или по-точно - проблема с инцидента със сигурността, който предшества ransomware атаките.

Ако просто започнете да купувате продукти за сигурност, за да се защитите от ransomware, ще се окажете с много продукти с красиви мигащи светлини и не много сигурност или функционалност.

Това е, защото конфигурирането на корпоративен продукт за сигурност понякога може да отнеме месеци или дори години. Някои продукти изискват постоянна настройка и конфигуриране и никога не могат да бъдат считани за напълно конфигурирани.

Една от основните ценности на Atlant и на този уебинар е, че 20% от усилията обикновено доставят 80% от стойността. Затова този уебинар се фокусира точно върху това: действията, които можете да предприемете за постигане на най-бързите и най-силните подобрения на защитите ви за най-кратко време. Всичко без закупуване на нито едно комерсиално решение за сигурност.

Кои 20% от усилията ви за сигурност трябва да направите, за да получите 80% от ползите за защита?

Защита на нулевата работна станция

Ако не защитите нулевата работна станция, за съжаление, няма да успеете да защитите организацията си. Всеки продукт за сигурност, който не решава този проблем, няма да реши инцидента със сигурността

проблема, затова нека се фокусираме върху нулевата работна станция, или крайната точка, тоест ВСЯКА крайна точка.

Защото, ако хакерите не могат да получат позиция във вашата мрежа, те просто ще изберат по-лесна цел.

Просто е така:

Станете трудна цел!

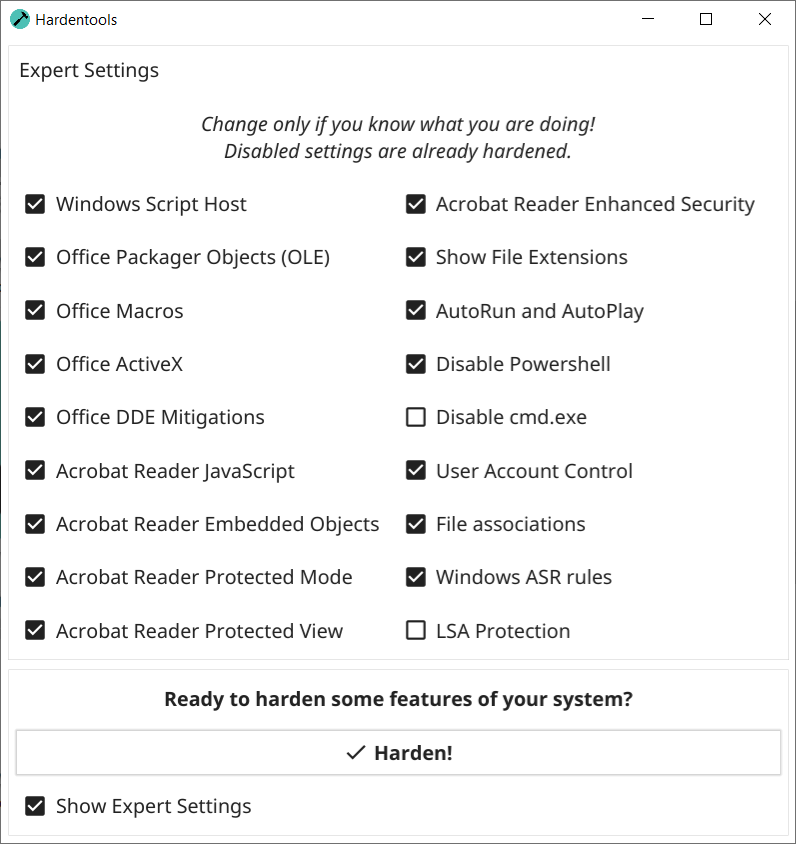

Има невероятен инструмент, който е наличен в GitHub, безплатен е и с отворен код: Hardentools

И това е бързо и мръсно решение, най-бързото решение, което можете да имате за укрепване на крайна точка. Едно нещо, което трябва да запомните за тази екранна снимка, е да бъдете внимателни с деактивирането на PowerShell, защото ако го деактивирате и имате нужда от него, особено на вашата собствена работна станция, тогава ще трябва да го активирате отново.

За укрепване на системата Hardentools е най-бързият и полезен инструмент, който можете да използвате за осигуряване на крайна точка, защото защитава от различни вектори на атака, като Office файлове, Adobe PDF файлове, скриптове и т.н.

Невероятно е как Adobe Reader може да има нови уязвимости всяка седмица в продължение на години, просто е удивително. Показването на файловите разширения е критично, защото хакерите изпращат бинарни файлове

маскирани като документи, с PDF икони или икони на Word документи, и потребителите обикновено ги отварят, без да знаят, че отварят бинарен файл. Ако файловото разширение се показва, потребителят поне може да види, че е .vbs или .exe файл.

Някои хора са "MCDC" - Microsoft Certified Double Clickers, те просто ще кликнат и ще отворят всичко, което получат по имейл или чат, независимо от колко обучения по осведоменост за сигурността им покажете, те ще продължават да кликват на всичко, което хакерите им изпращат. Не можете да предотвратите това.

Трябва да запомните, че хората ще отварят неща и трябва да укрепите крайните си точки срещу потребителска грешка.

Трябва да отидем по-дълбоко!

Инструментът по-горе е за наистина малки организации. Можете да го използвате на домашния си компютър, можете да използвате този инструмент за училищния компютър на детето ви или компютрите на родителите ви. Той е страхотен за малки компании без централно управлявана директория и системи за управление на сигурността на крайните точки.

Сега ще ви покажа скрипт за укрепване на сигурността, който изградих, стъпвайки на раменете на гиганти!

Разбира се, използвах съществуващи скриптове и направих няколко стотин промени в скрипта, преди да мога да го считам за използваем за продуктивни системи и преди да мога да го нарека свой.

Искам да ви покажа какви трябва да бъдат защитите ви срещу ransomware, в сравнение с продукт, който можете да купите.

Първо, създава точка за възстановяване на системата.

Нещо, което трябва да имате предвид: скриптът е 955 реда и е обширен, има стотици настройки за сигурност, десетки настройки само за Windows Defender.

Вместо да разглеждаме ред по ред в тази статия, идеята е да посочим идеите в скрипта и какво трябва да се укрепи на средната крайна точка/компютър.

Целта е, дори ако нападателят е успял да зарази една машина, да не може да се придвижи в мрежата от машина на машина и да разпространи достъпа си по различни начини. Повечето от тези начини са деактивирани от скрипта.

Има редове в скрипта, които са коментирани - това не означава, че трябва да бъдат игнорирани. Един от тях деактивира инсталирането на услуги дистанционно и убива възможността за дистанционно изпълнение на psexec - и е изключително ценен. Затова четете скрипта, вместо да го стартирате сляпо.

Важно е да асоциирате всякакъв вид изпълнимо съдържание с Notepad, така че хора, които кликват два пъти на всичко, да не се заразят. Когато все пак кликнат два пъти на всичко, тъй като са просто обикновен потребител, те ще отворят файла в notepad и той няма да се изпълни.

Това е критично, асоциирането на .bat файлове, javascript файлове, visual basic файлове, всякакви такива файлове, използвани от хакери постоянно, като .iso, защото се монтира в папка и монтира файлова система само за четене, която вашият антивирус не може да почисти или дезинфекцира.

Това определено не трябва да бъде позволявано в мрежата ви, поне не за обикновените потребители.

Защо препоръчваме Windows Defender пред другите антивирусни доставчици?

Microsoft има предимството на повече от милиард работни станции, работещи с тяхната операционна система - Windows 10 и Windows 11.

С такъв брой компютри, работещи с тяхната ОС, те могат да събират данни в реално време за атаки, случващи се глобално, мигновено. Никой друг доставчик на сигурност и никой друг антивирусен доставчик няма толкова много данни и толкова много разузнаване на заплахите.

Освен това Defender има множество настройки, налични само чрез дълбока системна конфигурация, настройки в системния регистър и настройки на политиките, невидими в потребителския интерфейс. Точно това конфигурира скриптът, който показвам във видеото - множество настройки на Defender, използвайки всички тези функционалности.

Елиминиране на вектора за атака чрез Microsoft Office или Office 365

Скриптът се грижи и за дузина настройки, релевантни за Office документи и начини, по които хакерите могат да ги използват в атаките си. След стартиране на скрипта тези атаки са силно ограничени.

Както можете да видите, укрепването на работна станция не е просто укрепване на операционната система, трябва да укрепите самата операционна система, трябва да укрепите Office пакета, трябва да укрепите Adobe Reader, трябва да укрепите вашия Defender и всякакви дълбоки системни компоненти и настройки.

Начините за компрометиране на машина са многобройни, стотици, и затова начините за смекчаване на тези атаки също са многобройни.

Някои от настройките в скрипта убиват способността на хакерски инструменти да работят правилно. Един такъв инструмент се използва в началните етапи на атака и се нарича "mimikatz".

Едно нещо, което бих искал да подчертая, е конфигурирането на локалната системна защитна стена за блокиране на специфичен изходящ трафик от специфични бинарни файлове, които са част от операционната система. По подразбиране локалната защитна стена позволява целия трафик, произхождащ от вашата машина към интернет. Има обаче програми, редовно използвани от хакери, които почти никога не се използват от обикновените потребители. Тези програми никога не трябва да имат право да комуникират с външния свят и скриптът се грижи за това.

Укрепване на вашите браузъри

Скриптът, който виждате във видеото по-горе, също укрепва Edge и Chrome, като се грижи за критично важни неща, като поставяне в черен списък на опцията javascript:// в адресната лента, инсталиране на разширение за блокиране на реклами, което също блокира зловредни URL адреси и т.н.

Укрепването на браузъра е критично за защитата ви от първоначално заразяване на нулевата работна станция, защото е един от основните вектори за заразяване при повечето кибератаки. Другият основен вектор за заразяване е прикачените файлове - и вече се погрижихме за това с нашата секция за укрепване на Office пакета в нашия скрипт за укрепване на Windows.

Какво се случва след първоначалното компрометиране на компютъра на потребител

Нека предположим, че потребителят е отворил злонамерен XLS файл, съдържащ макроси, и се е заразил. Хакерът получава дистанционно изпълнение на устройството и работи дистанционно на него, сякаш е вашият отдел за ИТ поддръжка.

Следващото, което ще се опитат да направят, е да запазят достъпа си.

И след това ще стартират хакерски инструменти, като mimikatz, или един от дузината му варианта - има дори такъв, наречен "mimidogz". Има powershell версии, javascript версии и т.н.

Ако не сте укрепили машината си, този инструмент ще разкрие вашата парола и/или хеш, в чист текст. Паролата и/или хеша на Active Directory, или локалните.

Потребителят след това може да ги използва за влизане във всички други компютри и сървъри, където хешът ще работи. Ако вашият Domain Admin някога преди това е влизал в компрометирана машина и паролата му не е била променена, играта е приключена за цялата ви организация.

Защо никога не трябва да се доверявате на антивируса си

Антивирусните програми могат лесно да бъдат заобиколени дори от начинаещи хакери, използвайки инструменти, които обфускират и криптират зловредния софтуер, така че да стане неоткриваем. По-напредналите хакери могат почти да гарантират, че зловредният им софтуер няма да бъде засечен от вашия антивирус.

Ако не укрепите компютъра си, той ще бъде на милостта на всеки, който може да направи зловреден софтуер неоткриваем от вашия антивирус. Това включва дори деца, които могат да търсят в Google.

Това е всичко, което имах да кажа за днес, надявам се, че ви е харесал този уебинар.

Някой пита за стъпките за отстраняване на последиците от ransomware. Ще отговоря на това:

Отстраняването на последиците от ransomware не е това, към което трябва да гледате.

Трябва да гледате към пробива в сигурността, който се е случил месеци преди ransomware! Фактът е, че има хакери във вашата мрежа и те са там от доста време. Трябва да ги изгоните по сигурен начин, което не е лесно. Има книги за реакция при инциденти, като тази:

Трябва да научите за реакция при инциденти и дигитална криминалистика, за да изгоните хакерите от мрежата си.

Това е професия, това е работа, не е статия, която можете да прочетете, или уебинар, който да посетите, за да знаете как да правите тази работа. Трябва да имате специалисти по реакция при инциденти в мрежата си и експерти по дигитална криминалистика в екипа си, за да знаете как да изгоните нападателите от мрежата си.

Вижте също: Small business computer security advice by a nuclear cybersecurity expert

Александър Свердлов

Основател на Atlant Security. Автор на 2 книги за информационна сигурност, лектор по киберсигурност на най-големите конференции по киберсигурност в Азия и панелист на конференция на ООН. Бивш член на екипа за консултации по сигурността на Microsoft, външен консултант по киберсигурност в Емиратската корпорация за ядрена енергия.