Как да попълните въпросник за оценка на риска за сигурността на доставчик

Alexander Sverdlov

Анализатор по сигурността

Можем да ви помогнем да попълните въпросниците за сигурност, които получавате от вашите клиенти. Ето кратко видео, което обобщава и допълва тази статия:

https://www.youtube.com/watch?v=eZX2CIXDBKE

Адекватното попълване на въпросника за сигурност ще ви помогне да спечелите бизнеса на клиента си или да изпълните техните изисквания, за да продължите да работите с тях.

Имате нужда от помощ при попълване на въпросника за сигурност? Запишете се за безплатен видео разговор с нас!

Статията ще изисква от вас да свършите много работа – но резултатите ще си заслужават.

If you read just one sentence on this page, let it be this:

Съберете всички заинтересовани страни, които биха могли да имат най-малка представа за който и да е въпрос от въпросника, и им изпратете файла, на всеки от тях, един по един, последователно. Нека оставят своите коментари по всеки въпрос, който е от значение за тях. Накрая можете да комбинирате коментарите в относително добър отговор за всеки коментиран въпрос. За останалото имате тази статия!

Sometimes the document may be named "Supplier onboarding checklist," or "EDRM Security Audit Questionnaire", но целта му остава същата - да оцени вашата готовност да се справите с рисковете за киберсигурността.

Ако трябва да знаете как да попълните такъв въпросник, който понякога може да съдържа до 290 въпроса, попаднали сте на правилното място.

Преди да започнете, има няколко неща, които трябва да знаете:

- Всеки отговор, който дадете, ви прави юридически отговорни за неспазване в случай на пробив

- Много въпроси ще звучат непознато и екипът ви няма да има представа за какво става въпрос - проучете преди да отговорите

- Answering some questions with a "yes" will require you to go through complex and sometimes expensive projects. Уверете се, че комуникирате с клиента си относно тези въпроси - може би те не са критични за тях във вашия конкретен случай.

- Cybersecurity may be a completely new field for your entire team. Answering "compliant" may require people to change the way they do their job. Очаквайте съпротива. Можем да ви помогнем да се справите с опозицията по гладък, продуктивен начин.

За по-малките доставчици е невъзможна задача да попълнят такъв въпросник сами. Всеки път, когато го правят, резултатът може да звучи логичен за тях, но напълно ги дискредитира в очите на клиента's eyes, who has a well-trained and experienced security team and can quickly spot when you pull answers out of thin air.

Помогнахме на нашите по-големи клиенти (8000+ служители) да създадат подобни въпросници и процеси за оценка на доставчици to evaluate their partners and vendors. Знаем какво търсят в отговорите ви!

Ако прочетете тази статия внимателно и я следвате, няма да имате проблем да попълните чеклиста за оценка на риска за сигурността, който току-що сте получили.

По-малките доставчици често не успяват да видят потенциала на старателното попълване на въпросника. Те виждат такива въпросници като скука, бюрократична пречка, която забавя бизнеса им и дразни ИТ отдела им.

Ами ако трансформирате вашата компания и нейните ИТ операции, за да бъдат сигурни? Ами ако гарантирате, че съхранявате и обработвате данните на клиентите безопасно?

And we are not talking about "secure according to ISO 27001" or other auditing standards – we are using the word "secure" in the context of practical, actual security. Where you would go beyond a simple checkbox approach "We have 2-factor authentication" to "The 2-factor authentication we use is user-friendly and difficult to bypass, that is why we feel it is a good and secure approach".

Ето видео, което обсъжда подробно заобикалянето на 2fa:

https://www.youtube.com/watch?v=FO5dXQzLzGA

If you watch the video, you will understand where is the limitation of security checklists. They ask you the basics. "Do you have 2fa?". Our recommendation to you, when researching how to fill a security questionnaire, is to dig deeper and answer them with greater detail.

Защо?

Because by digging deeper, as in the 2FA example above, if you go beyond the basics, you will impress the client. Imagine their satisfaction if you fill the questionnaire with "We have a bypass-resistant 2FA method" instead of just "Yes."

Впечатляването на потенциалния ви клиент обикновено означава спечелване на бизнеса му.

Ако попълните първия правилно, винаги ще попълвате подобни въпросници и чеклисти по начина, по който клиентите ви очакват; you would instantly rise above your competition.

Ще спечелите бизнес, който 99% от конкурентите ви няма да спечелят, просто защото те виждат такива чеклисти като бюрокрация и загуба на време.

Бъдете изключението, станете сигурни, изградете вашата програма за информационна сигурност и винаги ще имате перфектния отговор на всякакви въпроси за киберсигурност от клиенти's cybersecurity questions.

Как да прегледате чеклиста или въпросника, преди да започнете работа по него

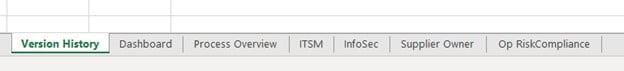

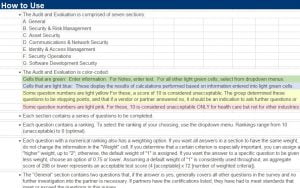

Когато отворите Excel таблицата или онлайн въпросника, ще ви бъдат представени преглед и инструкции как да предоставите отговорите си.

Обикновено изглежда така:

![]()

Или така:

В Excel файловете инструкциите обикновено са в първия или втория лист. В онлайн системите обикновено можете да намерите инструкции за всяка секция или конкретен въпрос.

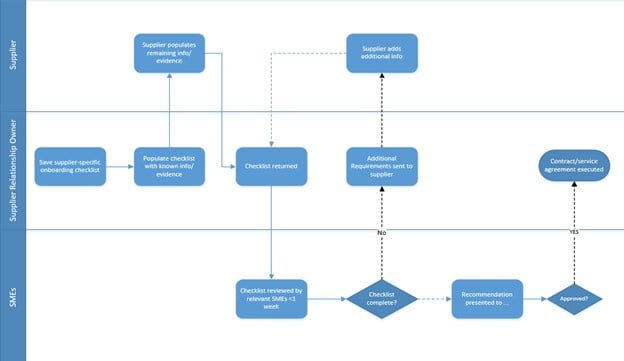

Понякога дори могат да включат диаграма като тази по-долу:

Отделете достатъчно време, за да разберете инструкциите, и не започвайте да попълвате файла, докато не сте сигурни, че знаете как да го направите. If you have questions, now is a good time to refer them to the person or company who sent you the file.

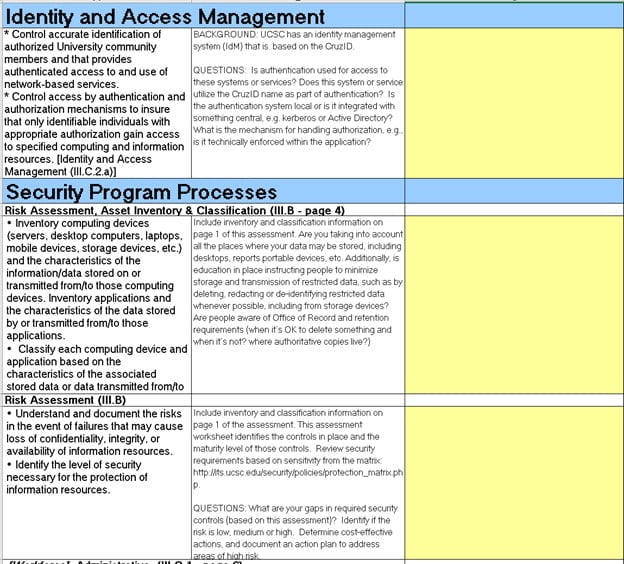

Някои въпроси са по-важни от други. Например:

In this case, you see that Управление на идентичността и достъпа е поставено на първо място, and the file asks you a generic question about your authentication and access management. This topic is the cornerstone of every security program, and you do not know how to answer this, which means you have very few controls in place and represent a significant risk as a vendor to your client.

Вместо да се опитвате да поправите отговора и да измислите нещо правдоподобно, предлагаме ви да опитате и да внедрите реална програма за управление на идентичността и достъпа in your company. It will serve you first and, as a result, provide value to your clients.

Можете да използвате въпросите в такъв въпросник като безплатен одит на сигурността! Take advantage of not paying for the audit and do your research on what you should do and implement risk mitigation controls to impress your clients every time they send you such questionnaires and checklists.

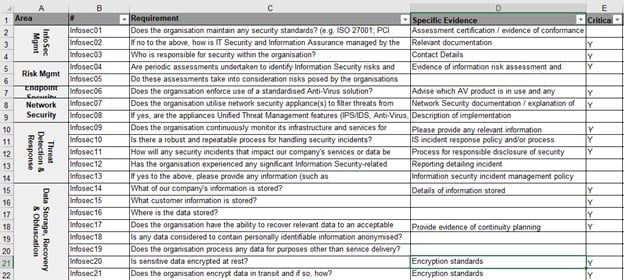

Ето още един пример за въпросник за сигурността на доставчик, с който помогнахме на някои от нашите клиенти да постигнат съответствие and then fill appropriately:

Many of these questions have a deeper meaning – usually, your client wants to see your answer and the processes and procedures along with the answer. "Yes, we encrypt our data" is much less valuable than "Yes, we encrypt our disks with BitLocker/AES 256, and we encrypt our traffic by encapsulating it in TLS 1.2 which is the minimum acceptable level of encryption according to our policies and procedures".

Как да отговорите на въпросници за оценка на риска за сигурността на трети страни доставчици

Should you answer that question with "No"?

Answering "No" is more straightforward but can lead to misunderstanding on your client's side.

Imagine being in their shoes, reading the filled security questionnaire, and seeing "no" everywhere.

Now compare that with the situation where you ask for clarifications about the criticality of missing the control or even ask their advice on prioritizing specific security control implementation to answer critical questions positively.

"Do you have a Data Leakage Protection?" might be the question. You may answer "No" to that.

But you may also ask, "Considering the ease with which DLP systems can be bypassed and the fact that we use this and that compensating control, can we mark this question's answer as "Not Applicable" in our situation?".

Надяваме се, че виждате разликата между двата подхода.

Помнете, вие не сте последното звено във веригата. You got this questionnaire file because your client must comply with security rules and regulations and maintain a list of security vendors.

They cannot demand ultimate and perfect security from their vendors because even your client is not 100% secure. They know that.

Instead of simply answering "no," use any or a combination of the strategies above.

Mark the questions you believe would be relevant for such an approach as "need clarification," ask them which questions you should focus on, and ask them which security controls are a deal-breaker if missing.

Then focus on implementing these security controls, and then you will be able to answer positively in the questionnaire. Just like that, all sides have what they need, and everyone is happy!

Sometimes you might have budget constraints – and your clients will understand that, especially if you show them the compensating controls you have implemented.

Как да попълните EDRM Security Audit Questionnaire

When we helped a client fill the EDRM security audit questionnaire, we stumbled upon their half-helpful "how to use" spreadsheet section. The help section is helpful only in terms of technicalities such as ranking calculation and mentions that if your company is compliant with ISO 27001, PCA, NIST, CIS - that you don't need to fill anything further. And that is the extent of the documents' help section.

When searching their website for additional instructions you will stumble into an endless loop of blog posts and broken links.

Yet many companies continue sending out the EDRM security questionnaire and their vendors struggle to fill it correctly.

- Be very careful when selecting the ranking number for each question. The instructions are unclear as to how to determine is it 0 (perfect) or 10 (unacceptable). Here is how to determine the right number:

- If you believe the overall situation in your company regarding this question is adequate, you could select 1. If you are absolutely certain you comply with all technical, practical, policy, and procedure requirements for this question - select 0. For any discrepancy, up to 'we are in trouble as we don't even know what that means", you can select up to 10, where 10 is the absolute worst - zero compliance of your company with the security controls required in this question.

- It is okay to select low ranking for questions that are irrelevant to you and you are not compliant with them. For example, if you do not store any health records and are not required to comply with HIPAA, you could safely select 6 or even 8. Do not select 10 - as 10 means "unacceptable". If you are not required to comply with HIPAA, not complying with it is acceptable.

All sheets in the spreadsheet you received, except "Overview", "How to Use", "A-General", and "Summary", contain questions marked with yellow or red. Those are the really important ones which you should pay special attention to.

For example, the "Sec and Risk Mgmt" sheet contains question number 6, "For any data stored on your system that contains HIPAA information, Protected Health Information (PHI), Personally Identifiable Information (PII), or Payment Card Industry (PCI) information, will it be maintained in a properly protected environment? (encryption, monitoring, role-based restricted access, etc.) as required by regulations? Describe all standards and systems currently in place to provide protected environments."

Звучи сложно, съгласен съм!

And there are many such questions in this questionnaire.

Просто дишайте и бавно обработете въпроса. Essentially, it is asking you if you *should* comply with specific regulations and if you should, are you storing the respective types of data, and are you properly protecting it.

We highly recommend that after ranking and scoring the question, you carefully prepare your "Notes" section and do not leave it blank.

You should be detailed and specific as to which types of data you store and process and how you protect them. You can refer to other questions in the questionnaire where you have answered this part.

Видове въпросници за оценка на сигурността

- Consensus Assessments Initiative Questionnaire (CAIQ) Lite - often sent to vendors on the Whistic platform

- Въпросник за сигурна разработка на софтуер

- DevSecOps въпросник

- NIST 800-53 v4 questionnaire

- NIST 800-53 v5 questionnaire

- CQUEST questionnaire, aimed at the UK financial sector

Как да попълните CQUEST въпросник

CQUEST въпросникът съдържа само 50 въпроса, но логиката на отговаряне е същата като по-горе.

Your aim is to impress the reader with the quantity and quality of the security controls implemented at your organization. When asked if you have MFA enabled, don't just answer with "YES".

Answer that you have phishing-resistant MFA! And apply the same method for the other 49 questions.

Need help filling your security questionnaire? Schedule a free video call with us!

Александър Свердлов

Основател на Atlant Security. Автор на 2 книги за информационна сигурност, лектор по киберсигурност на най-големите конференции по киберсигурност в Азия и панелист на конференция на ООН. Бивш член на екипа за консултации по сигурността на Microsoft, външен консултант по киберсигурност в Емиратската корпорация за ядрена енергия.